この記事は Alibaba Cloud の日本サイト の環境(ドキュメントやアカウント、そのアカウントでの検証結果)に基づいて記載しています。 日本サイトと国際サイトでは各プロダクトごとに提供機能が一部異なることがあります(そのほとんどは国際サイトの方が日本サイトよりも多機能になっている)。記事の内容は適宜最新化する予定です。

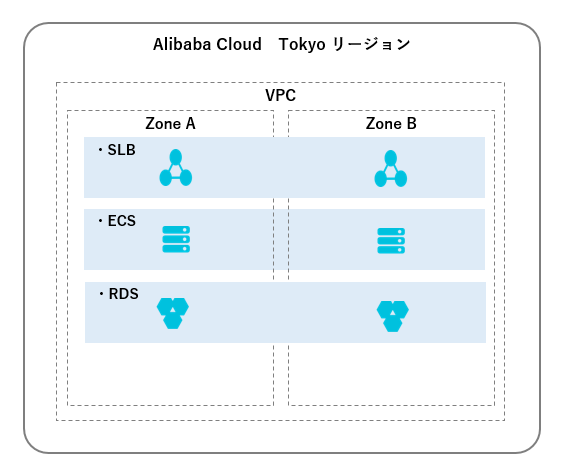

Alibaba Cloud 東京リージョンのマルチゾーン化に主要プロダクト(ECS/RDS/SLB)が対応しました。 構成を具体的に考えてみたいと思います。

今回はECSによるWebフロントエンド、RDSによるMySQLバックエンド、それをSLBでインターネットに公開するシステムを想定します。マルチゾーンでゾーンレベルの障害に対応できることが前提条件です。 以下のようなイメージです。

マルチゾーン構成におけるネットワークの設計および考慮ポイントを紹介します。

「Alibaba Cloud マルチゾーン設計」は以下の5つの記事から構成されています。

ネットワーク

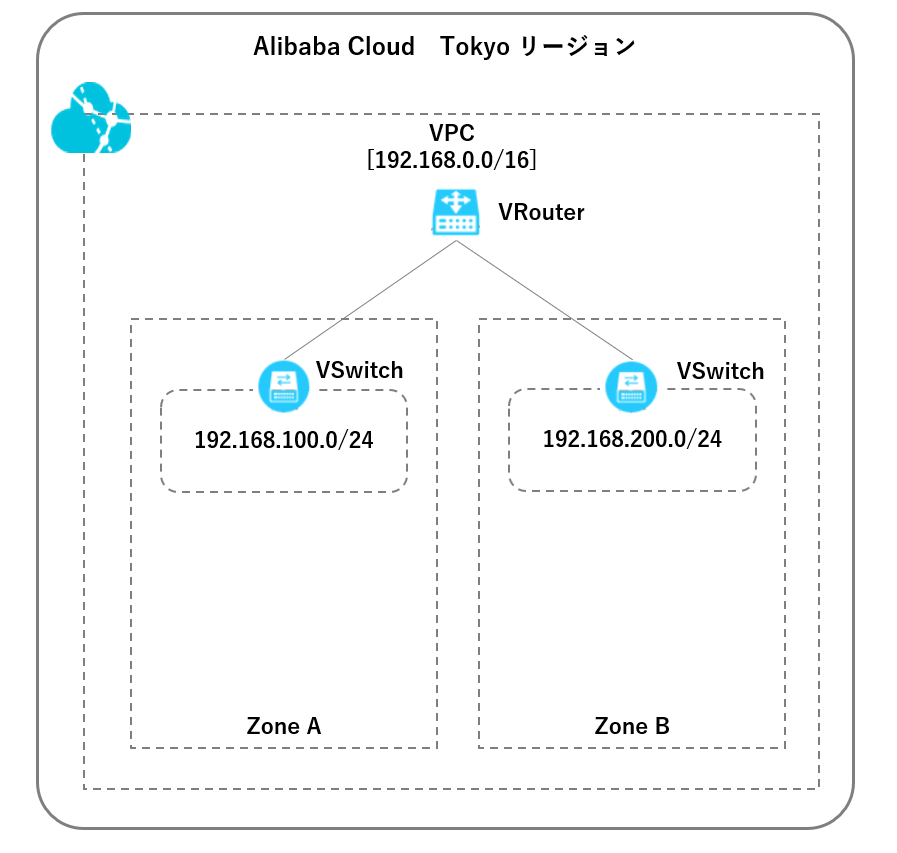

Alibaba CloudにおけるネットワークといえばまずはVirtual Private Cloud(VPC)の設計になります。

- VPCは最低1つ必要です。 もし、検証環境やステージング環境が必要な場合はVPCの追加を検討します。 なお、VPC間の通信はインターネット経由となるためトラフィック従量課金の対象となります(Express ConnectやCENでVPC間接続することで定額化も可能)。

- 既定のVPCをそのまま利用するか新規に追加するかも検討ポイントです。既定のVPCのCIDRと異なるCIDRを利用したい場合は追加しましょう(VPCのCIDRは作成後に変更出来ません)。また、ECSのスターターパッケージは既定のVPCでしか利用できないことも注意点です。

- CIDRはプライベートA[10.0.0.0/8]、B[172.16.0.0/12]、C[192.168.0.0/16]の3つから選べます。自由に選びましょう。 既定のプレフィックス(ビット)を変更したい場合はAPIからのみ可能です。また、VPCのCIDRにパブリックIPを利用したい場合はチケットでの申請となる模様。

- VSwitchは各ゾーンに最低1個構成します。 VSwitch間のルーティングは自動的にVRouterに設定されます。

- VSwitchの主な制限として、VSwitch作成後にサブネットワークは変更できないこと、1つのVPC内のVSwitchの作成数上限は24個になることなどでしょうか。

これでZone AとZone BにECSやRDS、SLBを配置する準備が整いました。

ちなみにAWSではVirtual Private Cloud、AzureではVNet、GCPではVirtual Private Cloudが各クラウドのAlibaba Cloud VPC相当プロダクトになります。 Alibaba CloudはAWS VPCと考え方が近いです。一方、AzureやGCPは結構(GCPはかなりか)違いがあります。

以上